Il peso crescente della sicurezza tecnologica nelle agende nazionali

La sicurezza tecnologica è ormai da qualche anno uno dei temi di maggior salienza all’interno delle agende nazionali e dei forum globali. I sistemi informatici, in particolare le reti ICT (Information and Communication Technology), costituiscono oggi i centri nevralgici delle infrastrutture critiche nazionali e internazionali. Tali reti sono al centro di riflessioni, sforzi normativi e di armonizzazione tanto più complessi quanto più eterogenei sono gli ordinamenti giuridici, le priorità economiche e di sicurezza dei paesi interessati. Parallelamente allo sviluppo tecnico dei sistemi ICT è maturata la capacità di attori (statali e non statali, organizzati o singoli) di attaccare, danneggiare, compromettere od ottenere il controllo remoto di queste infrastrutture.

Per apprezzare la rilevanza di questa vulnerabilità è utile fare riferimento ai concetti di “guerra asimmetrica” e “anello debole”. Con “guerra asimmetrica”[1] si intende un conflitto portato avanti da avversari le cui capacità sono estremamente dissimili e che adottano tattiche e modalità di conflitto non convenzionali. In un confronto asimmetrico, il belligerante più debole è in grado di compensare la condizione di svantaggio sfruttando le vulnerabilità infrastrutturali e logistiche del sistema avversario tramite attacchi che non richiedono necessariamente l’utilizzo di un esercito, l’impiego di infrastrutture e mezzi militari, e di ingenti costi di esecuzione. Gli attacchi cibernetici rientrano precisamente in questa categorizzazione. “L’anello debole”, concetto ampiamento utilizzato nel dibattito pubblico sulla sicurezza informatica, è il principio per cui ogni sistema di sicurezza è sicuro tanto quanto il suo anello più debole. Da qui la necessità, in particolare in un sistema internazionale interconnesso e interdipendente, di rafforzare in maniera armonica e omogenea i protocolli e le capacità di sicurezza delle organizzazioni e dei paesi più periferici.

A causa della digitalizzazione di moltissimi processi infrastrutturali, industriali, economici e di interazione sociale, le vulnerabilità cibernetiche interessano oggi domini sempre più trasversali. Per avere una misura di quali siano gli ambiti più coinvolti può essere utile osservare i settori che il Regolamento Ue n. 2019/881 (cosiddetto “EU Cybersecurity Act”) considera di vitale importanza per l’economia e la società: “[…] l’energia, i trasporti, fornitura e distribuzione di acqua potabile, i servizi bancari, le infrastrutture dei mercati finanziari, la sanità, le infrastrutture digitali e i fornitori di servizi digitali essenziali (motori di ricerca, servizi di cloud computing e mercati online).”

Oggi, in aggiunta alle tradizionali infrastrutture critiche, il rischio legato alla sicurezza presenta un profilo ancora più complesso. Con la digitalizzazione di molti ambiti della vita pubblica e privata, le aree di vulnerabilità sono aumentate in maniera significativa andando a coinvolgere lo scambio di informazioni, i dati personali degli individui, e i segreti industriali e commerciali. L’avvento delle reti 5G, lo sviluppo dell’Internet delle cose e la diffusione dell’edge computing[2] incrementano l’esposizione di dati sensibili a criticità endogene ed esogene. Se le preoccupazioni dei governi sono dunque molteplici, si possono tuttavia distinguere concettualmente tre macro aree di attenzione: 1. la vulnerabilità delle reti critiche per la sicurezza nazionale (trasporti, reti energetiche, centri di comando, ecc.); 2. gli ambiti che interessano la protezione dei dati personali degli utenti (social media, sensori biometrici e di posizione, traffico online e pagamenti elettronici, ecc.); 3. l’interdipendenza tecnologica di interi sistemi ICT dalla componentistica e dalla specializzazione produttiva collocata in paesi terzi. Quest’ultimo aspetto è intimamente connesso con i due punti precedenti ed è in particolare su quest’ultima criticità che ci interessa focalizzare la nostra analisi.

Competizione, interdipendenze e decoupling

È proprio il coesistere di interdipendenza e competizione tecnologica a rendere problematica l’attuazione di politiche relative ai nuovi standard tecnologici come il 5G, l’applicazione di standard di sicurezza nelle ICT e le restrizioni agli investimenti. Le misure di sicurezza sono, infatti, strettamente collegate al dilemma dell’interdipendenza. Per capire la relazione tra i due concetti, è utile osservare l’evoluzione della cybersecurity cinese. Pechino è stato uno dei primi attori a normare lo spazio cibernetico nazionale secondo requisiti stringenti e aderenti ai principi di sovranità della rete e sovranità dei dati.[3] Gli sforzi di regolazione dello spazio digitale iniziarono già alla fine degli anni Novanta con la complessa e graduale costituzione del Great Firewall of China (GFC), una barriera digitale costruita in più fasi che concretizza i sopramenzionati principi di sovranità espressi dal Partito. Non è, dunque, corretto identificare il GFC come un semplice meccanismo di censura selettiva, essendo appunto costituito per delimitare entro un sistema chiuso aree sempre più vaste dello spazio digitale cinese. Il GFC ha dato vita a un vero e proprio ecosistema digitale alternativo, in origine popolato da imitazioni di siti occidentali e successivamente evolutosi favorendo la nascita di piattaforme autoctone innovative, per molti versi più avanzate delle loro controparti occidentali. Le restrizioni del GFC si sono intensificate anno dopo anno escludendo un numero sempre maggiore di siti e applicazioni straniere fino a ostacolare l’archiviazione e il trasferimento di dati su piattaforme cloud oltreconfine. L’esigenza di avere un controllo completo sulle reti nazionali sta, dunque, generando l’evoluzione di due reti Internet distinte e sempre meno compatibili.

Un approccio più esplicito nella data governance cinese è stato delineato nel 2017 con l’entrata in vigore della Cybersecurity Law (CSL) (wǎngluò ānquán fǎ, 网络安全法).[4] La CSL pone le basi legali per l’applicazione di regolamenti e standard per la protezione dei dati personali, il trasferimento di dati oltreconfine, i protocolli di sicurezza degli internet service provider (ISP) e delle infrastrutture informative critiche. L’anno successivo, l’adozione della Regulation on the Internet Security Supervision and Inspection by Public Security Organs (novembre 2018) [5] conferisce ampia autorità al Ministero di pubblica sicurezza (Mps) per l’ispezione dei network operator. La CSL è stata successivamente integrata da un aggiornamento del Cybersecurity Multi-Level Protection Scheme (MLPS),[6] che stabilisce requisiti di sicurezza stringenti per gli ISP e per una categoria molto ampia di network operator.[7] Le leggi menzionate si applicano a tutti gli individui, gli enti e le imprese cinesi o straniere indifferentemente e la definizione di network operator, secondo diverse interpretazioni, può includere de facto gran parte delle attività commerciali che dispongono di una propria rete Internet. I servizi di data storage e le piattaforme cloud occidentali saranno utilizzabili purché archivino i dati su server localizzati in Cina (CSL art. 37) e garantiscano un accesso da parte del Mps in caso di ispezione.[8] Le preoccupazioni suscitate da queste disposizioni sono ovvie non solo per quanto riguarda la raccolta dei dati personali, ma anche per la confidenzialità di segreti commerciali e industriali, sebbene non sia ancora del tutto chiaro il raggio di applicazione e i poteri degli organi di sicurezza in merito all’accesso ai dati. Al di là delle incertezze e delle ambiguità legate alla CSL e ai suoi regolamenti attuativi, la progressiva normazione degli ISP e l’espandersi dei siti e delle app censurate ha aumentano sensibilmente i costi di compliance per le società straniere. Tagliando sostanzialmente fuori interi ecosistemi di servizi digitali come quelli offerti da Google e Facebook, Pechino ha mosso il primo grande passo verso un decoupling digitale e tecnologico, cominciato ben prima della guerra commerciale oggi in corso. Le misure cinesi si inseriscono, dunque, entro una strategia di lungo respiro che prosegue e si sviluppa in una direzione esplicita e ben definita.

Washington D.C. sembra, invece, aver adottato un approccio più frammentato, discontinuo e basato piuttosto su una modalità reattiva. Il contenimento dell’influenza tecnologica di Pechino è perseguito tramite misure di restrizione commerciale e di pressione sui paesi alleati mirate al mantenimento della propria influenza. Sebbene non sia possibile elencare tutte le misure attuate, può essere utile citare alcuni provvedimenti chiave. Nell’agosto del 2018, il Congresso adotta il Foreign Investment Risk Review Modernization Act (FIRRMA) che espande in maniera significativa l’autorità del Committee on Foreign Investment in the United States (CFIUS)[9] sugli investimenti diretti esteri, includendo tra le categorie soggetti a verifica gli investimenti di venture capital in tecnologie critiche per la sicurezza nazionale; sono, inoltre, soggette a verifica gli investimenti (controllanti e non) in infrastrutture e tecnologie critiche e/o che trattano dati personali sensibili. La riforma del CFIUS e l’adozione del FIRRMA hanno a tutti gli effetti ridotto la presenza del venture capital cinese nella Silicon Valley nell’ultimo biennio. Nello stesso anno viene, inoltre, introdotto l’Export Control Reform Act (ECRA), il cui obiettivo è di limitare l’esportazione di tecnologie emergenti con potenzialità dual use (civile e militare).

Già nel 2017, Washington D.C. aveva colpito il gigante cinese delle telecomunicazioni ZTE imponendo un ban sulle forniture di componentistica essenziale e portando l’azienda sull’orlo del fallimento. Nel dicembre 2018, l’arresto di Meng Wanzhou, CFO di Huawei e figlia del fondatore Ren Zhenfei, è il preludio di un confronto tuttora ininterrotto con Huawei. L’azienda di Shenzhen, leader mondiale dell’ICT, è attualmente l’unica azienda a livello globale in grado di offrire un’infrastruttura 5G completa (dai cavi in fibra ottica, alle cell tower, fino ai dispostivi per l’utenza) a un prezzo competitivo rispetto ai concorrenti (come Ericsson, Nokia e Docomo).

Nel maggio 2019, il Bureau per l’industria e la sicurezza (BIS) del Dipartimento del commercio annuncia l’inserimento di Huawei nella entity list;[10] l’accusa è di perseguire azioni lesive della sicurezza nazionale statunitense e di aver violato l’International Emergency Economic Powers Act (in particolare vendendo tecnologia all’Iran, accusa rivolta anche a ZTE). Parallelamente, Trump firma un executive order che autorizza il Dipartimento del commercio a interrompere ogni transazione nel settore ICT considerata lesiva dell’interesse e della sicurezza nazionale. Nel novembre 2019, la Federal Communications Commission proibisce l’utilizzo di fondi federali per l’acquisto di infrastrutture e componentistica Huawei. Il 15 maggio 2020, l’executive order viene esteso di un anno, mentre il Dipartimento del commercio intensifica ulteriormente le restrizioni all’export verso Huawei e le sue imprese affiliate (come il produttore di chip HiSilicon), accusate di utilizzare ancora tecnologia statunitense nei loro processi produttivi aggirando le misure imposte.[11]

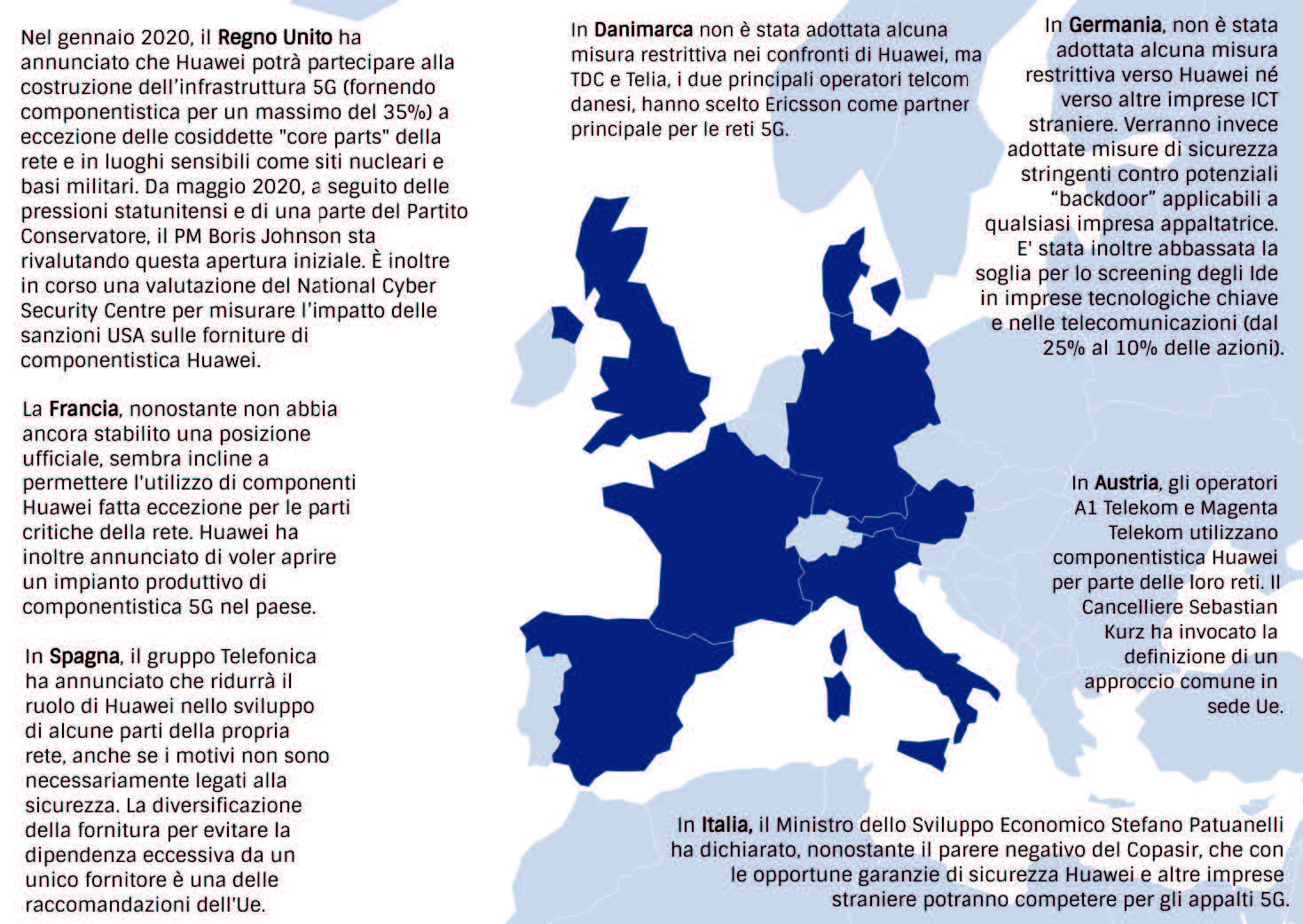

Tale chiusura progressiva verso le multinazionali dell’ICT cinesi emerge in parallelo alla guerra commerciale cominciata nel luglio 2018 (Figura 1). Sebbene sia ancora presto per valutarne la portata, il calo degli investimenti bilaterali tra Stati Uniti e Cina è un valido, seppur approssimato, indicatore di un trend di sganciamento tra le economie dei due paesi (Figura 2). Dal canto suo, l’Unione europea è sempre più incalzata nel fare una scelta di campo, sebbene l’esito di questa scelta non sia né chiaro né omogeneo tra i paesi membri. I paesi Ue, per la relativa facilità di penetrazione da parte degli investimenti cinesi nelle infrastrutture ICT e logistiche, sono infatti ritenuti l’anello debole che può mettere a rischio la sicurezza transatlantica e gli interessi statunitensi nella regione. Le pressioni esercitate da Washington D.C. per estendere l’interdizione di Huawei in Europa hanno finora prodotto scarsi risultati. Diversi paesi hanno respinto le richieste statunitensi non disponendo di prove inequivocabili di minacce alla sicurezza (come la presenza di backdoor collegati a Pechino) e non avendo valide alternative (Figura 3). In questo contesto, l’Italia è tuttora in una fase interlocutoria. Nel dicembre 2019, un dossier del Copasir ha evidenziato i pericoli dell’ingresso di Huawei nelle nostre telecomunicazioni, mentre il MISE ha ribadito l’importanza di avvalersi delle forniture più vantaggiose disponibili sul mercato, anche extra Ue.

Gli Stati Uniti spingono, dunque, per un decoupling dalla tecnologia Made in China, cercando da una parte di arrestare il trasferimento alla Cina di componentistica e tecnologia, dall’altra di impedire la diffusione di prodotti e infrastrutture digitali cinesi a livello globale. Non è dunque remota la possibilità di assistere, in svariati domini tecnologici, all’evoluzione di due sistemi separati e non compatibili, ognuno con la propria rete di fornitura, distribuzione, utenza, i propri formati e standard. Se la tecnologia 5G, a causa delle implicazioni relative alla sicurezza delle informazioni, è il terreno di scontro per eccellenza, vi sono ulteriori ambiti soggetti a una potenziale frammentazione, in particolare l’intelligenza artificiale, i semiconduttori, i veicoli a guida autonoma, il cloud e i big data, il quantum computing, oltre che – come è già parzialmente avvenuto – Internet.

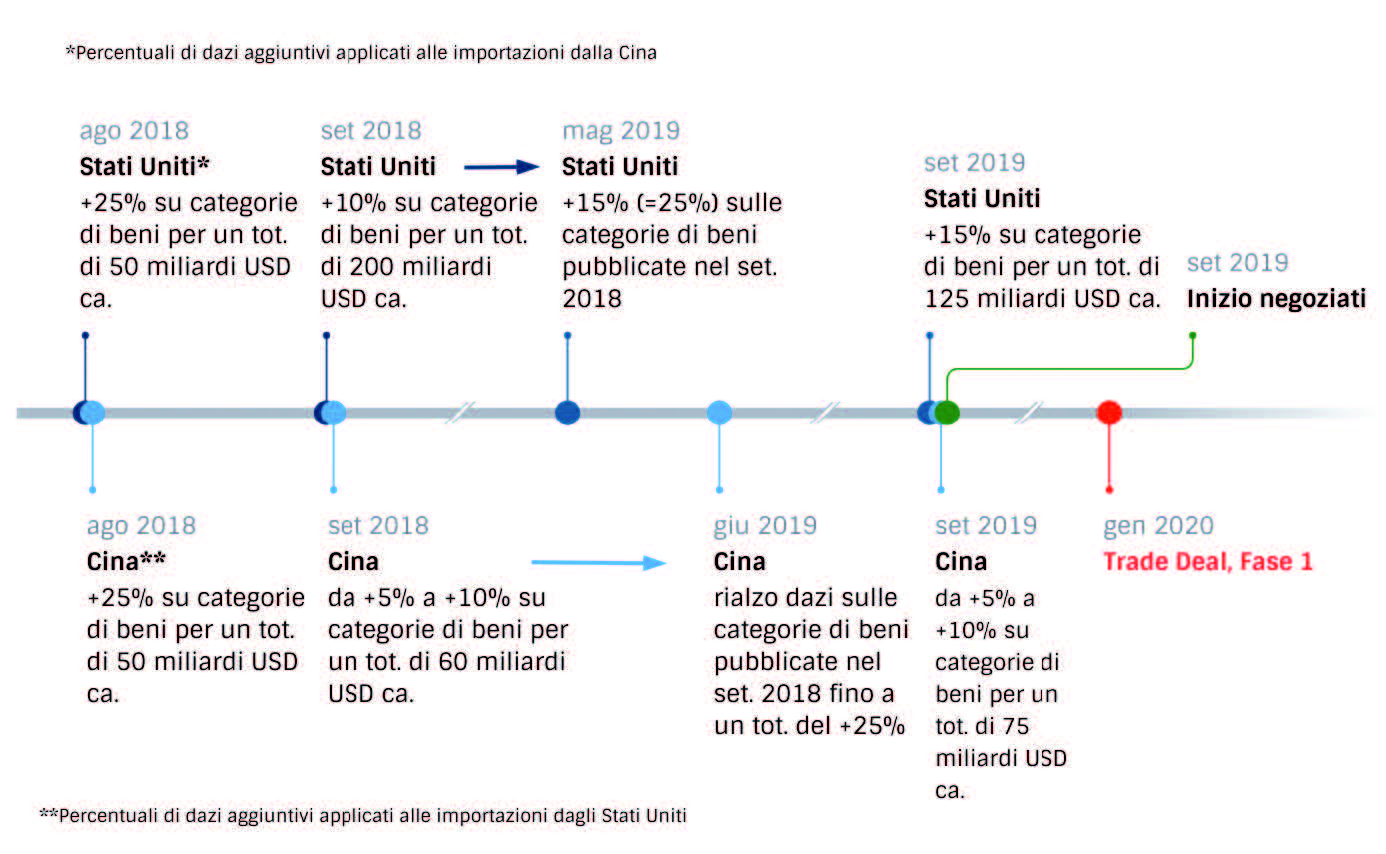

Figura 1. Cronologia delle imposizioni tariffarie tra Cina e Stati Uniti (2018-2020)

La Fase 1 del Trade Deal, firmata il 15 gennaio 2020, prevede un dimezzamento (dal 15% al 7,5%) delle tariffe statunitensi su un elenco di merci cinesi per un valore di $120 miliardi; in cambio la Cina si impegna all’acquisto di beni statunitensi per un valore di $200 miliardi nel biennio 2020-2021.

Fonte: cronologia elaborata dagli autori su dati di Office of the US Trade Representative, China Ministry of Commerce, UNCTAD.

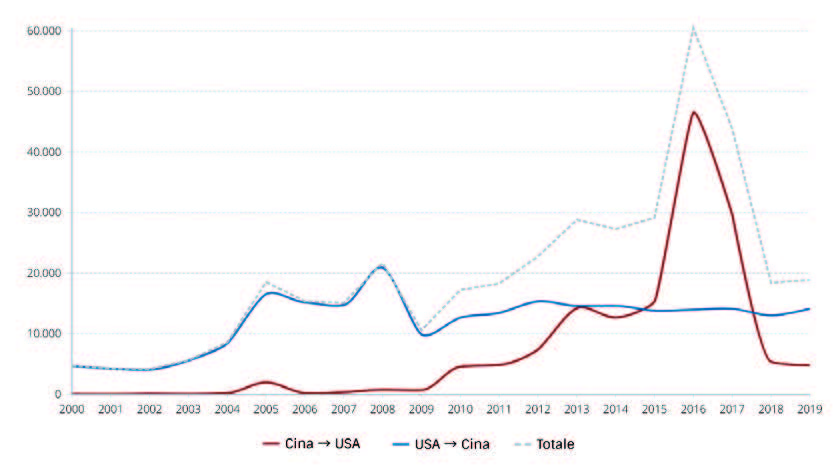

Figura 2. Volume degli investimenti bilaterali Cina-Stati Uniti (2000-2019)

Dai dati analizzati dal Rhodium Group si evince il declino degli investimenti bilaterali tra Cina e Stati Uniti negli ultimi quattro anni, un trend cominciato con l’insediamento di Trump alla Casa Bianca. Il settore più colpito è quello delle ICT, in particolare per quanto riguardo il flusso di investimenti cinesi negli Stati Uniti. Decisive in tal senso sono state le misure restrittive adottate per proteggere la sicurezza nazionale, in particolare il FIRRMA, l’ECRA e l’Executive Order n. 13873. Fonte: Grafico elaborato dagli autori su dati di Rhodium Group (2020)

Figura 3. Approccio dei paesi europei nei confronti del 5G Huawei

Le pressioni statunitensi per interdire Huawei dalle reti 5G in Europa hanno prodotto risultati eterogenei. A livello globale, le misure più restrittive sono state adottate, oltre agli Stati Uniti, da Australia, Nuova Zelanda, Giappone e Taiwan. I dati della mappa sono aggiornati al mese di maggio 2020. Fonte: mappa elaborate dagli autori.

Il dibattito interno alla classe dirigente cinese

Dall’inizio delle riforme economiche, la Cina ha indubbiamente beneficiato dalla progressiva integrazione nelle catene globali del valore, così come dall’importazione di tecnologia, dal trasferimento di know-how e dai flussi di capitale umano.[12] La leadership del Partito è certamente consapevole dell’importanza di un certo livello di integrazione, specialmente nell’ambito della scienza, della tecnologia e dell’innovazione. È pur vero, tuttavia, che per gran parte delle ultime quattro decadi i flussi di conoscenza sono stati pressoché unidirezionali (dai paesi tecnologicamente più avanzati verso la Cina); solo recentemente sono emersi flussi significativi in senso opposto, specialmente per ciò che riguarda le ICT, le piattaforme digitali e le tecnologie per la sorveglianza. Rimane, tuttavia, una marcata dipendenza dalle forniture globali di componenti tecnologici chiave. Questa interdipendenza espone il paese a vulnerabilità che diventano un facile bersaglio durante le fasi più acute del confronto con gli Stati Uniti. Infatti se, prima dell’elezione di Trump Pechino dava sfoggio di un approccio piuttosto articolato nei confronti della concorrenza tecnologica – che necessariamente non corrispondeva a una logica a somma zero – oggi sia Pechino che Washington D.C. si trovano schiacciati in una dialettica binaria che ha attivato un’escalation fatta di reciproche cesure.

Sono ormai noti gli sforzi di Pechino per limitare la dipendenza dalle forniture estere nelle tecnologie chiave, come i semiconduttori, l’aerospaziale, e altri settori strategici per la sicurezza nazionale. La Cina è ancora lontana dal raggiungere un’autonomia tecnologica, ma gli investimenti in tal senso sono ingenti e i risultati in alcuni ambiti sono già apprezzabili. Ad esempio, nel settore dell’aerospazio, dominio strategico collegato alle informazioni e la difesa, Pechino ha messo a punto un sistema autonomo di navigazione satellitare, Beidou, che raggiungerà nel 2020 la copertura globale. Ma se gli sforzi verso la cosiddetta self-reliance (zìlì gēngshēng, 自力更生) trovano il consenso del Partito, l’escalation nella competizione con gli Stati Uniti ha generato una nuova dialettica. Come ha osservato Li Wei,[13] nel dibattito interno cinese emergono due posizioni distinte: da una parte, chi sostiene la necessità e la possibilità di un radicale sganciamento dagli Stati Uniti e, dall’altra, chi ritiene che l’interdipendenza globale non rappresenti solo una vulnerabilità, ma anche un veicolo per esprimere e coltivare le potenzialità del paese sul piano internazionale. La cosiddetta “decoupling school” (tuōgōu pài, 脱钩派), come viene definita dall’economista Yu Yongding,[14] sostiene che uno sganciamento delle due economie sia inevitabile e desiderabile. A sua volta, tale posizione può essere suddivisa in chi promuove un decoupling economico (jīngjì tuōgōu, 经济脱钩) e chi enfatizza un decoupling tecnologico (jìshù tuōgōu, 技术脱钩). Gli aderenti al primo gruppo sostengono che un pieno sviluppo del mercato interno aiuterà la Cina a completare la transizione da un’economia orientata all’esportazione verso una guidata dalla domanda interna; gli effetti della riduzione del volume degli scambi con gli Stati Uniti potrebbero essere compensati dalla cooperazione con altre economie mature, come l’Unione europea e il Giappone, e rafforzando gli scambi con i paesi aderenti alla Belt and Road Initiative. I sostenitori del decoupling tecnologico ritengono che la supply chain cinese dipenda in maniera eccessiva dagli Stati Uniti, motivo per cui le misure restrittive imposte dall’amministrazione statunitense hanno avuto un impatto severo sull’economia interna. Secondo tale approccio, la Cina dovrebbe rafforzare la sua autonomia in questo ambito potenziando il sistema di innovazione nazionale e costruendo un ecosistema tecnologico alternativo. Il tema della sicurezza economica nazionale è, dunque, l’argomento cardine che accomuna le due anime della “decoupling school”.

A questa scuola di pensiero fa da controparte quella che Li Wei definisce come “further links school”, la quale propone una strategia di interdipendenza, o letteralmente “abbraccio” (yǒngbào zhànlüè, 拥抱战略), con il sistema economico occidentale. Tre sono le critiche al decoupling da cui questo gruppo prende le mosse: 1) uno sganciamento radicale dalle tecnologie statunitensi ridurrebbe drasticamente gli scambi economici, tecnologici e scientifici con il resto del mondo, compromettendo le potenzialità di sviluppo del proprio sistema di innovazione nazionale; questa posizione si basa sul presupposto che il progresso scientifico e tecnologico non possa essere perseguito a porte chiuse e che un sistema aperto e in grado di comunicare col mondo rappresenti indubbiamente un vantaggio competitivo; 2) il decoupling porterebbe a limitazioni dell’export industriale e tecnologico che a lungo termine rappresenterebbe una minaccia alla crescita economica del paese, non avendo ancora un mercato interno così sviluppato da compensare le perdite causate da un drastico calo delle esportazioni; 3) poiché il decoupling economico tra Washington D.C. e Pechino ridurrebbe ulteriormente i loro interessi comuni, si assisterebbe a un inesorabile deterioramento delle relazioni bilaterali. Sebbene sia ancora presto per capire quale dei due approcci prevarrà, o se vi sarà spazio per una via intermedia, le misure adottate dall’amministrazione Trump negli ultimi mesi potrebbero rafforzare le posizioni di chi in Cina spinge verso un più marcato sganciamento.

Considerazioni conclusive

Pechino e Washington D.C. sono attualmente sospesi in quello che Lim e Ferguson hanno definito un “dilemma della sicurezza tecnologica”.[15] L’insicurezza percepita da entrambe le parti ha causato l’intensificarsi di misure e contromisure volte a proteggere le proprie infrastrutture critiche e garantire l’autosufficienza del proprio sistema industriale ed economico. La pandemia di COVID-19 ha esacerbato il processo di sganciamento e rinforzato le posizioni, dal lato statunitense e cinese, di chi persegue la linea del decoupling. La drastica interruzione delle supply chain causata dal COVID-19 ha posto sotto i riflettori l’esigenza di disporre di reti di produzione e fornitura diversificate e sicure. Questa consapevolezza ha accentuato alcune tendenze già in corso. Parallelamente alla chiusura verso gli investimenti e l’influenza tecnologica cinesi nell’economia interna, Washington sta incoraggiando attivamente un reshoring della manifattura statunitense entro i propri confini. Tra i settori più interdipendenti con la Cina vi sono l’assemblaggio di componenti high-tech, le batterie elettriche, la farmaceutica e il medicale, oltre a una gamma molto vasta di componentistica altamente specializzata prodotta da impianti cinesi. Attuare un completo reshoring della manifattura è, tuttavia, poco realistico dati i costi ingenti, la specializzazione produttiva necessaria per realizzare prodotti innovativi e le economie di scala richieste per rimanere efficienti e competitivi. Si dovrebbero, inoltre, trovare alternative valide per sostituire reti di fornitori e subfornitori che costituiscono distretti industriali consolidati.

Un decoupling delle industrie chiave avrebbe, inoltre, ripercussioni a catena su svariati altri settori. Come osserva Paul Triolo,[16] la Cina rappresenta il 36% del fatturato dell’industria dei semiconduttori statunitense, un settore dove gran parte dei profitti è reinvestito in ricerca e sviluppo; una battuta d’arresto in questo ambito causerebbe altrettanti rallentamenti nelle ICT, nell’automotive, nell’aviazione e in altri settori high-tech. Un reset della geografia manifatturiera è, dunque, improbabile; più verosimile è, invece, una diversificazione di queste produzioni. Essa non necessariamente seguirà una logica a somma zero, ma potrebbe invece esprimersi generando nuovi centri produttivi dislocati in più paesi. È lecito aspettarsi che i primi flussi di questo trend si muovano nella direzione dei paesi dell’Asean, dove il rischio politico è minore, i costi di produzione sono ancora contenuti e le infrastrutture sufficientemente moderne.

La pandemia in corso contribuirà, dunque, a mutare il decoupling tecnologico in un più esteso decoupling manifatturiero e dei servizi. Mentre Pechino lotta per la self-reliance tecnologica e per affermare i propri standard, formati e piattaforme a livello internazionale,[17] anche l’Occidente cerca oggi consapevolmente di riconquistare un’autonomia, almeno parziale, in svariati settori produttivi. Nella sua forma più acuta, i sintomi del decoupling potrebbero rivelarsi nella mancanza di interoperabilità tra sistemi, in approcci protezionistici e in un sentimento di insicurezza incalzante tra Stati Uniti e Cina. Inoltre, in un contesto in cui la scienza e la tecnologia si muovono a velocità sostenuta, vi è il rischio che tale sganciamento tra le due principali potenze mondiali possa espandersi alla sfera delle idee, della scienza e della ricerca, fino a compromettere un dialogo su temi che dovrebbero essere parte di una discussione globale (come l’utilizzo dei sistemi AI e delle biotecnologie). Se il futuro del decoupling rimane incerto, è invece sicuro che le scelte compiute oggi saranno difficilmente reversibili, almeno nel breve-medio termine, a causa degli altissimi costi necessari a riconfigurare i processi produttivi globali.

—

[1] Rod Thornton, Asymmetric warfare: threat and response in the 21st century (Cambridge: Polity, 2007).

[2] Con edge computing si fa riferimento alla capacità di dispositivi dislocati perifericamente (in particolare i dispositivi generalmente associati a Internet delle cose, come wearable, veicoli a guida autonoma, domotica, sensoristica, ecc.) di generare, analizzare, elaborare, archiviare dati e svolgere funzioni in maniera autonoma senza bisogno di una trasmissione dati a un server centrale o via cloud. Si veda Satyanarayanan Mahadev, “The emergence of edge computing”, Computer 50 (2017) 1: 30-39.

[3] Francesco Silvestri, “Dalla cyber-sovranità al concetto di sovranità dei dati”, OrizzonteCina 9 (2018) 2: 28-31.

[4] Cyberspace Administration of China, “Zhōnghuá rénmín gònghéguó wǎngluò ānquán fǎ” [Cybersecurity Law of the People’s Republic of China], 7 novembre 2016, disponibile all’Url: http://www.cac.gov.cn/2016-11/07/c_1119867116.htm (link in cinese).

[5] Ministry of Public Security of the People’s Republic of China, “Gōng’ān jīguān hùliánwǎng ānquán jiāndū jiǎnchá guiding” [Regulation on the Internet Security Supervision and Inspection by Public Security Organs], 15 settembre 2018, disponibile online in lingua cinese all’indirizzo: http://www.gov.cn/gongbao/content/2018/content_5343745.htm.

[6] L’applicazione dei requisiti stabiliti dal MLPS è definito dall’Art. 21 della Cybersecurity Law.

[7] Come le istituzioni finanziarie, bancarie e assicurative che raccolgono dati personali, i fornitori di prodotti e servizi informatici, le società che gestiscono siti web e servizi Internet.

[8] Attualmente sono inaccessibili in Cina i principali servizi occidentali di archiviazione dati su cloud, come Google Drive e Dropbox. In seguito all’entrata in vigore della CSL, Apple ha trasferito i dati iCloud generati dagli utenti in Cina sui server della Guizhou-Cloud Big Data Industry Co. (GCBD), una società di data management controllata dal governo locale della Provincia del Guizhou. A questa pagina sono consultabili le condizioni di utilizzo di iCloud operato da GCBD: https://www.apple.com/legal/internet-services/icloud/en/gcbd-terms.html.

[9] Il CFIUS è un comitato inter-agenzia sotto l’autorità del Dipartimento del tesoro degli Stati Uniti.

[10] L’entity list è un elenco di persone giuridiche straniere (individui, aziende, istituti di ricerca, organizzazioni governative e private) con cui è possibile effettuare transazioni solo previa licenza del Dipartimento del commercio degli Stati Uniti.

[11] Federal Register of the United States, “Export Administration Regulations: Amendments to General Prohibition Three (Foreign-Produced Direct Product Rule) and the Entity List”, 19 maggio 2020.

[12] Si veda ad esempio Kirsten Bound, Tom Saunders, James Wilsdon e Jonathan Adams, “China’s absorptive state: research, innovation and the prospects for China-UK collaboration”, Nesta (2013); Fu Xiaolan, Wing Thye Woo e Jun Hou, “Technological innovation policy in China: the lessons, and the necessary changes ahead”, Economic Change and Restructuring 49 (2016) 2-3: 139-157.

[13] Wei Li, “Towards economic decoupling? Mapping Chinese discourse on the China–US Trade War”, The Chinese Journal of International Politics 12 (2019) 4: 519-556.

[14] Yu Yongding, “Duì zhōngměi màoyìzhàn de jíduān kànfǎ” [Opinions on the China-US Trade War], Qīnghuá jīnróng pínglùn [Tsinghua Financial Review] (2018) 7: 21–3.

[15] Lim Darren e Victor Ferguson, “Conscious Decoupling: the Technology Security Dilemma”, in China Dreams (China Story Yearbook 2019), a cura di Jane Golley, Ben Hillman, Linda Jaivin e Sharon Strange (Acton: ANU Press, 2019).

[16] Paul Triolo, “Geopolitics and technology–US-China competition: the coming decoupling?”, RSIS Commentaries 214-219 (2019).

[17] A questo scopo, Pechino ha lanciato nel gennaio 2018 la fase preparatoria del piano “China Standards 2035”, guidato dalla Standardization Administration of China e supportato dalla China Academy of Engineering, la State Administration for Market Regulation e la General Administration of Quality Supervision, Inspection and Quarantine. Nel marzo 2020 si è conclusa la fase consultiva del piano e sono state rilasciate le linee guida attuative Main Points on National Standardization Work in 2020. Tra gli obiettivi del programma vi è il promuovere la definizione di norme di qualità rigorose e standard tecnologici in svariati settori (come AI, e-commerce, Internet delle cose industriale, logistica, biotecnologie, ecc.), definire strategie per l’affermazione dei propri standard a livello internazionale (soprattutto in settori emergenti come il 5G) e incoraggiare un ruolo proattivo e influente dei propri campioni nazionali all’interno di enti di standardizzazione come ISO e ITU. Si veda ad esempio la proposta avanzata da Huawei in sede ITU per la ridefinizione di un nuovo protocollo Internet.

—

“The conference is the outcome of one year of meetings within the New Technologies for Peace working group. During our gatherings, scholars, diplomats, experts... Read More

Copyright © 2025. Torino World Affairs Institute All rights reserved